Cette article, vous permet de mieux comprendre Rubrik Zero Trust Data Security.

Pour rappel

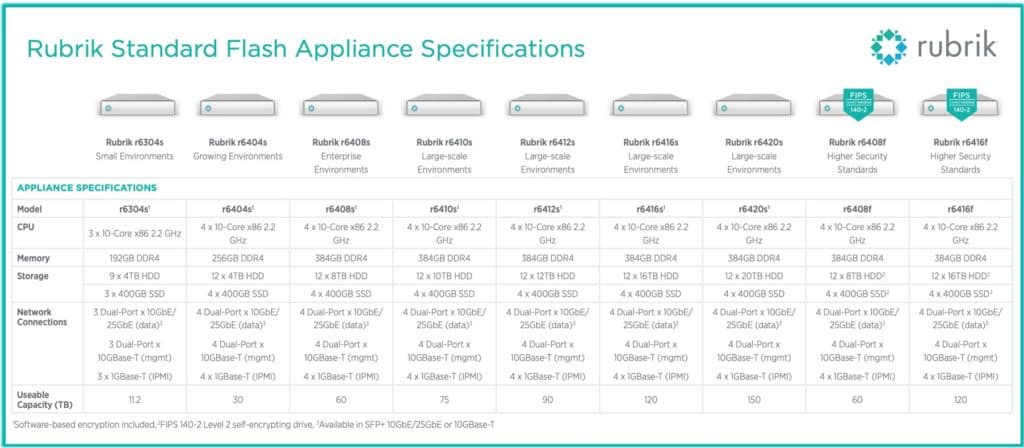

L’Appliance Rubrik est une solution hyper-convergée, contenant 4 noeuds dans un matériel de 2U. Toutes les fonctionnalités sont présentes au sein de la Brik vis à vis des solutions dans lesquelles il faut déployer des proxys, Média, serveurs, base de données, stockage, puissance, etc …

Ci-dessous tous les différents modèles à ce jour :

Zero Trust Data Security

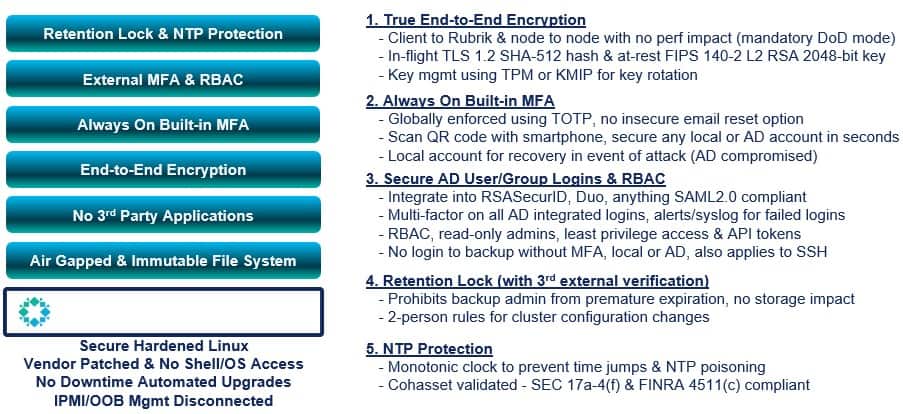

Le Zero Trust est constitué de différentes couches de sécurité qui se sont ajoutées, améliorées, au fur et à mesure du temps. Ci-dessous, les différentes couches de sécurité :

- La Brik : Bunker In The Box (Hardened Fully Integration Platform),

- Système nativement immuable. Toutes communications internes fait l’objet de plusieurs niveaux d’autorisation de sécurité,

- Airgap logique, grâce au système immuable,

- Chiffrement de bout en bout (sur la Brik, sauvegarde, archivage, réplication), utilisant TLS1.2, avec des hash SHA-512. At-rest utilisant AES-256 ou FIPS 140-2 Level 2, avec clé RSA 2048-bit,

- Double authentification, RBAC et Multi-Tenant. Création des rôles extrêmement détaillés, pour chaque type de population (admin, backup, restore, audit),

- Rétention Lock permet de figer les sauvegardes sur un temps donné, empêchant toute modification de la rétention, tout en protégeant contre l’effacement ou le chiffrement. Préviens le déplacement d’objet vers des SLA avec une rétention plus courte, ainsi que la modification de l’horloge ou du NTP.

Ci-dessous, quelques fonctionnalités supplémentaires indispensables permettent d’accroître la protection de vos données qui se sont ajoutées au fil du temps.

Ransomware Monitoring & Investigation

Apprentissage automatique des attaques Ransomware en détectant les modifications, suppressions, et cryptages des données. Génération d’alertes en cas d’activité anormale. Tout cela est contrôlé par Rubrik Secure Cloud (RSC plateforme SAS).

Sensitive Data Monitoring & Mgmt

RSC permet de découvrir, classifier les données sensibles (CB, numéro de passeport, carte d’identité, etc..), tout en indiquant où elles se trouvent, et qui en a l’accès. Mécanisme que l’on met en place par des SLA, permettant de scanner les données, en nous donnons un rapport détaillé des fichiers sensibles.

Threat Monitoring & Hunting

Permet de prévenir contre une nouvelle infection, en analysant l’historique des sauvegardes, afin de trouver des indicateurs de compromission (IOC). L’analyse permet de connaître le point initial, l’état d’infection.

Grâce aux IOC, Rubrik peut déterminer les sauvegardes corrompues, ce qui permettra de restaurer le dernier état correct.

Threat Containment

Mise en quarantaine des données infectées, garantissant une restauration seine.

En résumé

Toutes ses fonctionnalités sont indispensables afin de se prémunir contre toute infection de votre infrastructure. Garantir une récupération sûre et rapide de vos données tout en mettant en quarantaine celles qui sont infectées par des logiciels malveillants.